電力・変電所 / OTセキュリティ

IEC 61850規格のデジタル変電所が電力網のサイバーセキュリティを再定義する - OT専門家の視点 NEW

IEC 61850などの通信規格を活用したデジタル変電所は、従来の変電所と異なり、サイバーセキュリティを基本設計から織り込む必要がある

デジタル変電所において、サイバーセキュリティインシデントは、もはやスクリーンディスプレイの遅延やデータ損失だけに限定されません。一見、正当なGOOSEメッセージであっても、不適切なタイミングでトリップを引き起こす可能性があります。また、気づかれずに行われた設定変更は、システムの異常時に、予め定められた時間内に保護システムが必ず想定通りに動作するという確実性 (determinism) を損なうだけでなく、電力網全体にまで波及し、大規模な障害を引き起こすリスクがあります。このように、デジタル化は変電所におけるサイバーセキュリティリスクの性質や本質を変化させます。これらのリスクを迅速に検知・削減させなければ、システムの可用性や安全性に壊滅的な問題を引き起こすことになります。

急速なデジタル化はサイバー攻撃の標的となる範囲を広げるだけでなくリスクの性質そのものを根本から変えてしまう

変電所のデジタル化が進むにつれて、通信ネットワークは、保護、制御、自動化システムのバックボーンとして不可欠な存在になっています。

IEC 61850規格の採用により、保護ロジックは有線接続から高度に相互接続されたリアルタイム通信へと変革されました。この変革は、効率性と柔軟性を提供することができる一方で、サイバーセキュリティインシデントの影響も根本的に変化させました。

従来の変電所では、サイバーインシデントは主に監視やデータの可視性に影響を及ぼしました。それに対し、デジタル変電所でのサイバーインシデントは、トリップ指令、連鎖的な誤動作、電力網全体の安定性に至るまで、直接影響を及ぼす可能性があります。サイバーセキュリティは、もはや単なるITの問題だけでなく、変電所のエンジニアリングにおける不可欠な要素となり、電力網のセキュリティと安定性を確保するための鍵となっています。

ITとOTのコンバージェンスに起因するサイバーリスク

デジタル変電所では、運用データと制御コマンドがITシステムとOTシステム間で継続的にやり取りされます。アセットマネジメント (資産管理)、分析、スケジューリングなどのエンタープライズレベルのプラットフォームが、ネットワークを介して変電所のIED、RTU、SCADAシステムと緊密に接続されています。

攻撃者は脆弱なネットワークセグメンテーションの不備や外部に露出したレガシーインターフェースを悪用してエンタープライズネットワークへ侵入することが可能です。さらに、そこから変電所内の保護レイヤーや制御レイヤーへと水平方向 (ラテラルムーブメント) に侵入を拡大させることができます。電力会社にとって、これはもはや単なる理論上の話ではなく、システムの可用性、運用上の安全性、そして法令遵守 (コンプライアンス) に直接影響を及ぼす現実の脅威となります。

OTの視点で見ると、変電所への攻撃は一般的なITへの攻撃とは大きく異なる

長年にわたってOT通信や変電所アプリケーションに携わってきたエンジニアリングチームの経験からすると、デジタル変電所におけるサイバーセキュリティの脅威は、主にネットワークレイヤーとプロトコルレイヤーの2つのレイヤーに集中していることが分かります。

1.情報の伝達手段であるネットワークそのものが、攻撃を媒介し、増幅させ、攻撃の武器へと変貌する

変電所環境において、ネットワークの安定性と、動作が事前に推測や予想ができる予測可能性に基づき、保護通信が遅延なく正確に伝わることが電力系統全体の安定稼働に不可欠です。その障害として考えられる具体的な内容は、下記のものが考えられます:

- サービス拒否 (DoS) 攻撃:特定のサーバーやネットワークを標的とした悪意のあるサイバー攻撃、またはブロードキャストストーム:ネットワーク内でブロードキャストフレームが無限に増殖・転送され続け、通信帯域がパンクしてしまう

- GOOSEまたはSVパケットの遅延や損失により、保護ロジックが正常に機能しなくなる

- レイヤー攻撃 (ARP/MACスプーフィング) が通信経路を改ざんし、確立された信頼モデルを破壊する

- フラットまたはセグメント化が不十分なネットワークアーキテクチャでは、ひとつのノードが侵害されるだけで、リスクがベイ全体や変電所全体へと一気に波及してしまう可能性がある

これらのリスクはネットワークパフォーマンスを低下させるだけでなく、保護の確定性 (ある入力に対して、常に決まった時間内に決まった結果が返ってくるリアルタイム性) が求められるネットワークを損なうことにも繋がります。

2.表面上は合法だが、実態は危険なプロトコルベースの攻撃

ITシステムと比べて、変電所はプロトコルベースの攻撃によるOTシステムへのリスクがより高くなります。これらの攻撃の特徴は、OTプロトコルとネットワーク間でデータがどのようにやり取りされるかというプロトコル上の動作を深く理解していないと、従来のITセキュリティツールでは攻撃を迅速に検知することができず、手遅れになることが多くなることです。

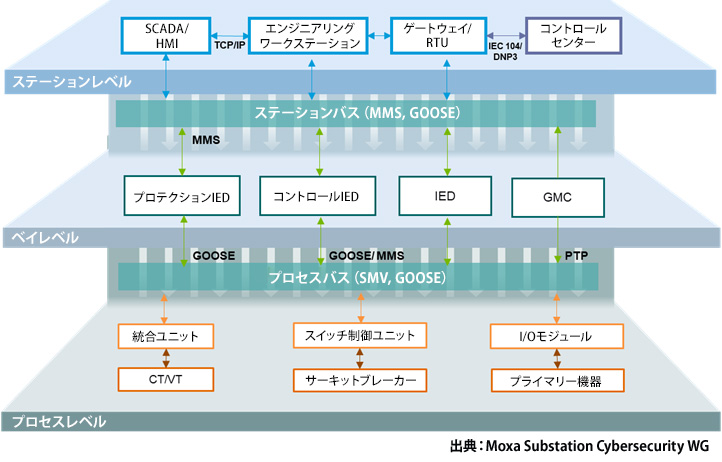

- 図1:IEC 61850 デジタル変電所アーキテクチャにおけるプロトコルベースの認識

IEC 61850環境において、以下のシナリオが変電所の誤操作や誤動作を引き起こす可能性につながります:

- 偽造またはリプレイされたGOOSEメッセージ:パケットは構造的には有効に見えるが、不適切なタイミングでトリップまたは状態変化を引き起こす

- 改ざん・捏造されたSV測定データ:値は妥当に見えるが、誤った保護判断につながる

- 許可されていないMMS制御や設定変更:コマンドは技術的には正当だが、運用手順やアクセスポリシーの違反を招く

防御戦略 - OTの視点から実装された多層防御

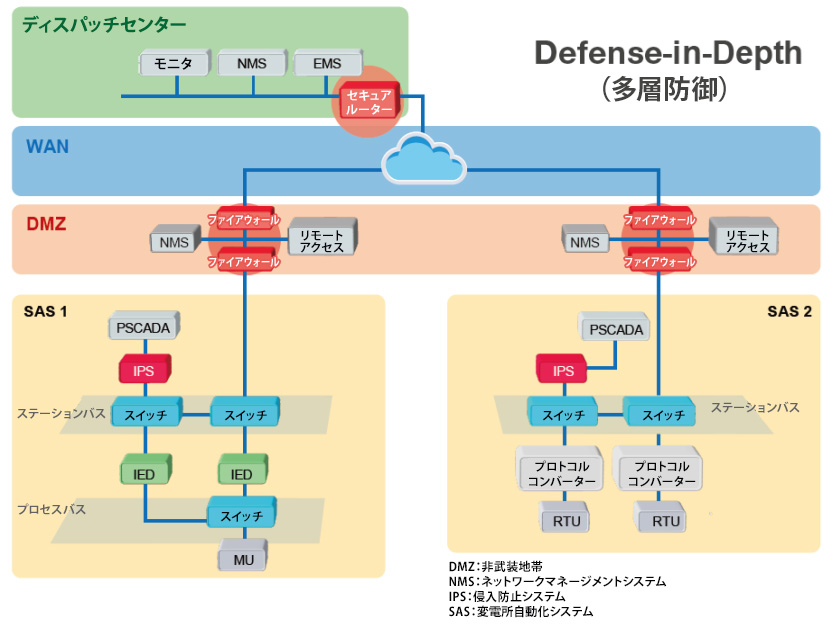

- 図2:デジタル変電所における運用セキュリティフレームワークとしての多層防御

サイバーセキュリティ規制要件は、IEC 62443、NERC CIP、NIS2など、地域によって異なります。IEC 62443は産業制御の国際規格、NERC CIPは北米の電力網をサイバー脅威から守るためのセキュリティ基準、NIS2はEUのサイバーセキュリティ対策に関する指令です。いずれも重要なインフラストラクチャーやIoT機器のセキュリティを強化する主要な国際規制要件ですが、変電所においては普遍的な原則が1つあります。それは、多層防御 (Defense-in-Depth) がOTの運用ロジックに沿っている必要があるということです。耐障害性に優れたデジタル変電所のサイバーセキュリティアーキテクチャには、通常、以下が含まれます:

- 厳格なネットワークセグメンテーション:保護、制御、エンジニアリング、管理といった目的の異なる通信を物理的・論理的に切り離す

- アクセス制御と認証:エンジニアリング作業の追跡を可能にし、必要な人に必要な権限だけ与える最小権限の原則を徹底する

- 通信手順やプロトコルのセキュリティメカニズムを深く理解・認識:単なるパケットの形式として捉えるのではなく、IEC 61850の背景にある論理的な動作やシステム全体を理解する

- 資産およびトラフィックのリアルタイムな可視化:GOOSE、SV (サンプリング値)、PTPなどの重要な通信フローを継続的に監視する

- 重要な通信パスのインライン保護:遅延 (レイテンシー) や確定性を損なうことなく異常な動作をブロックする

サイバーセキュリティは変電所エンジニアリングの重要な一部であり、オプションなどの追加機能ではない

デジタル変電所において、サイバーセキュリティはもはやシステムのオンライン化後に付加されるものではなく、設計段階から必須のエンジニアリング要件として組み込むべきものです。規格は時代とともに変化・進化しますが、OTが守るべき核心である確定性 (Determinism)、可用性 (Availability)、安全性 (Safety) は不変でなければなりません。

デジタル変電所におけるサイバーセキュリティの核心的な考え方

- デジタル変電所は、サイバーセキュリティリスクを可視性の問題から保護パフォーマンスの問題へと移行させる

- IEC 61850環境では、従来のITセキュリティツールでは検出できないプロトコルレベルのリスクが発生する

- ネットワークの確定性は、単なるパフォーマンス指標ではなく、サイバーセキュリティの要件である

- 効果的な多層防御戦略は、OTの運用ロジックと整合させる必要がある

- サイバーセキュリティは、変電所アーキテクチャの初期段階から組み込む必要がある

IEC 61850を使用した今日のデジタル変電所には、どのような保護メカニズムが必要か

最新のデジタル変電所では、従来の物理的な保護に加え、ネットワーク層での最適なサイバーセキュリティアーキテクチャ対策が不可欠です。

その他詳細については、下記の技術情報をご覧ください。

■ 技術情報:「IEC 62443-4-2」で強化する、産業用ネットワークセキュリティ

■ 技術情報:現在の電力系統システムの課題を解決し、未来を切り拓く