OTセキュリティ / 産業用ネットワークソリューション

「IEC 62443-4-2」で強化する、産業用ネットワークセキュリティ

世界的なサプライチェーンの混乱が続く中、産業界では競争力を維持するため、安定したオペレーションの実現が急務となっています。そのための最も有効な方法の一つが、最新技術の導入です。データを収集・伝送し、有用なインサイトへと変換するには、デジタル化を加速するための革新的なネットワーク技術が必要です。しかし、機器の接続が進むことで、新たなサイバーリスクも生じており、これを軽減するには、コンポーネントレベルでのセキュリティ対策が求められます。

IDCの「Worldwide IT/OT Convergence 2022 Predictions」(※) によれば、2025年までにG2000に名を連ねる製造業の30%が、信頼性向上を目的に自社製品へ接続技術を組み込むと予測されています。こうした製品から得られるオペレーショナル・インサイトは、稼働時間の延長や、保守・供給体制の最適化にも寄与します。

このトレンドにより、製品への技術埋め込みが進み、接続される資産の数が増える中で、ネットワークコンポーネントの役割はこれまで以上に重要になっています。製造業各社も、信頼性とセキュリティの両立に責任を持つ必要があります。より多くの機器を接続することで得られる新たなサービスを享受するには、接続にあたってのセキュリティ確保と、関連規格への準拠が不可欠です。

IEC 62443規格とは?

産業用制御システム (ICS) のセキュリティ枠組みを定めた規格は数多くありますが、特に広く採用されているのが「IEC 62443」シリーズです。

この規格では、産業用オートメーション・制御システム (IACS) を電子的に安全に構築するための手順を定めており、ネットワークに関わるさまざまな役割の関係者に向けたガイドラインも含まれています。近年では、システムインテグレーター (SI) が、コンポーネントサプライヤーに対し、自社製品がIEC 62443規格の該当部分に準拠していることを求めるケースも増えています。

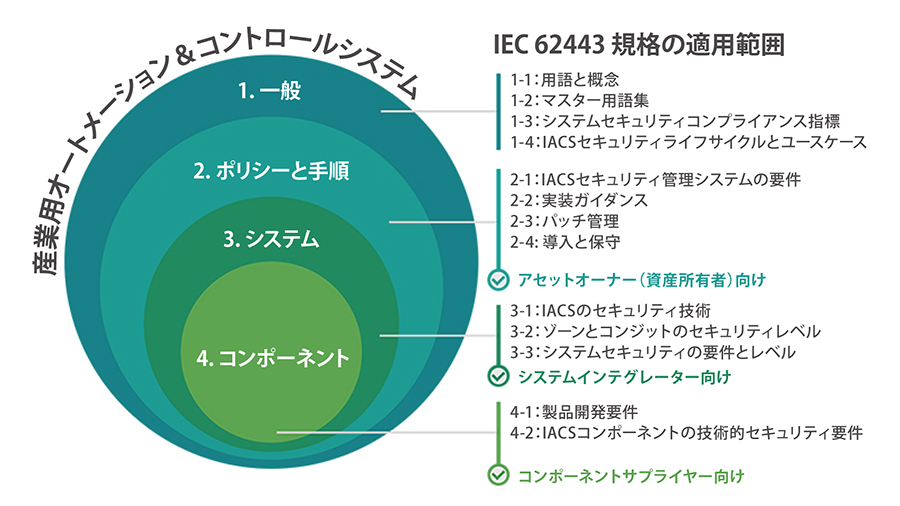

以下の図は、各規格が対象とする範囲と、各段階における役割・責任を整理したものです。

規格準拠でネットワークセキュリティを高める

ポリシーとセキュリティ管理体制の構築

産業組織はまず、リスク評価に基づき自社のセキュリティプロファイルと管理体制を定めるべきです。ホワイトペーパー「IEC 62443を採用するための実践的なアプローチ」では、「依存関係の特定や、オペレーションや安全性にとって重大なリスクの把握、そしてそれに対する対応策の策定」が必要であると述べられています。ポリシーや管理体制が整備されたら、資産所有者は可視化ソフトウェアを導入して、セキュリティ状況をリアルタイムで把握できるようにすることが望まれます。

詳細については、こちらのホワイトペーパーをご覧ください。

ホワイトペーパー:IEC 62443を採用するための実践的なアプローチ

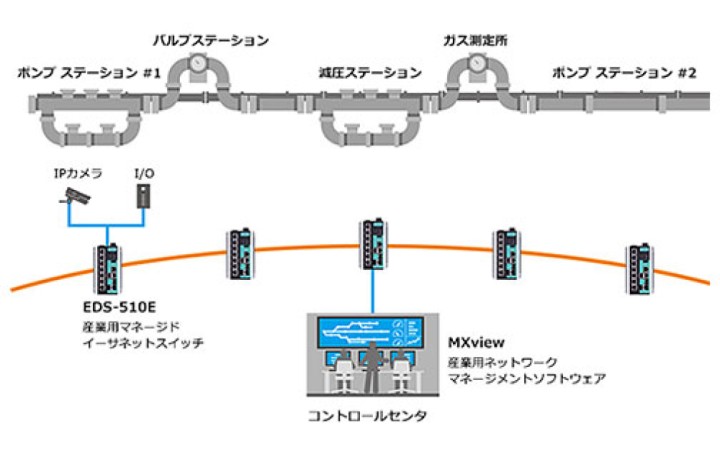

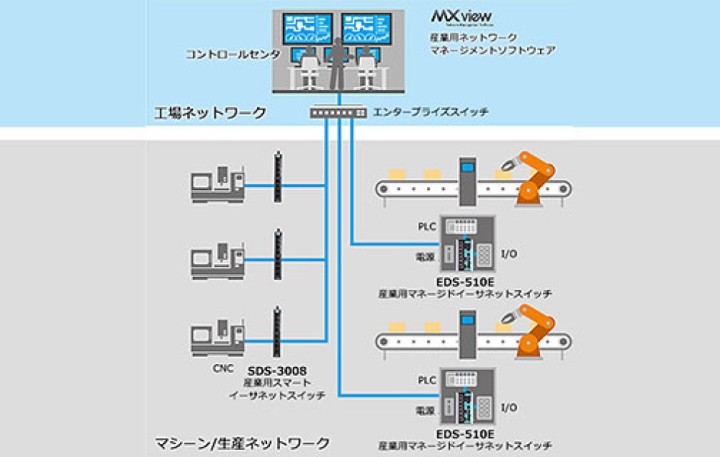

IACSネットワークにおける多層防御 (Defense-in-depth)

多層防御の基本は、システムをゾーンとコンジット (接続経路) に分割し、それぞれの重要度に応じたセキュリティレベルを設定することです。物理的あるいは論理的な分離を行うことで、リスクを許容できるレベルに抑えることが可能になります。

このような構成には、産業用セキュアルーター、VPN、リモートアクセスなど、産業用オートメーションに特化したソリューションが有効です。ネットワーク機能としては、アクセス制御リスト (ACL) などもネットワークのセグメント化に役立ちます。また、重要インフラを保護するために、産業用侵入検知/防御システム (IDS/IPS) の導入も検討すべきです。

セキュリティ機能を内蔵した堅牢なデバイス

ネットワーク機器にセキュリティ機能を標準装備することは、多層防御やセキュリティ管理体制の実現に直結します。セキュリティを考慮して設計された機器は、資産所有者やSIが必要とするセキュリティレベルの達成を支援します。

次に、特に「IEC 62443-4-2」規格に関する要件を整理して紹介します。

IEC 62443-4-2の要求事項と製造業界への影響

IEC 62443シリーズには、関係者の役割ごとに複数のサブセクションが用意されています。その中でも「IEC 62443-4-2」は、コンポーネントサプライヤー向けの要件を定めたものであり、SIの間で注目が高まっています。

同規格で定められた要件は、以下のような基本的なセキュリティ機能に関わるものです:

- アカウント・ID・認証管理

- パスワード認証

- 公開鍵認証

- 使用制御

- データの完全性と機密性

- 可用性のためのバックアップ など

コンポーネントサプライヤーがこれらのガイドラインに従えば、ネットワークオペレーターにとってはセキュリティの確保が容易になります。ただし、実際にそれらの機能をネットワーク内で活用し、適切に運用できるかどうかはオペレーター自身にかかっています。

加えて、ネットワークにアクセスを許可されるすべての関係者が、規格に定められたベストプラクティスと手順を理解しておく必要があります。

IEC 62443-4-2のすべての要件を順守すれば、ネットワークセキュリティは大きく向上します。逆に、これらを無視すると、ネットワークは攻撃者に対して無防備な状態となる可能性があります。

Moxaのソリューション

Moxaは、世界で初めて「IEC 62443-4-2」認証を取得したイーサネットスイッチ「EDS-4000/G4000シリーズ」を開発しました。このシリーズは、ソフトウェア開発ライフサイクルに関する「IEC 62443-4-1」のガイドラインに沿って設計されています。

また、Moxaは幅広い産業用ネットワーク製品群を提供しており、ユーザーは自社のネットワークに適した製品を柔軟に選ぶことができます。

より詳しい情報については、こちらの特集ページ または 技術情報をご覧ください。

特集ページ:狙われるOTネットワーク。製造業の”見えない領域”に、先手の防御を

IDC FutureScape: Worldwide IT/OT Convergence 2022 Predictions, Doc #US47131521, October 2021.